CISSP 1.3~1.4 控制措施类型、安全框架

1.3 控制措施类型

安全措施包含三种类型:管理性控制措施、技术性控制措施、物理性控制措施。

- 管理性控制措施(Administrative Control):主要是面向管理,也被称为软性控制管理措施(Soft Control),安全文档,风险管理、人员安全和培训等。

- 技术性控制措施(Tecnical Control)也被称为逻辑控制措施(Logical Control)由软件或硬件组成,例如:防火墙,入侵检测系统,加密数据、身份验证等措施。

- 物理性控制措施(Physical Control) 用来保护设备、硬件、资源、人员、警卫、锁、照明都属于物理控制措施。

安全控制措施功能:

- 预防性(Preventive):避免意外的事情发生

- 检测性(Detecive):帮助识别意外活动和潜在入侵者

- 纠正性(Corrective):意外事件发生后修正组件或系统

- 威慑性(Deterrent):威慑潜在的攻击者

- 恢复性(Recovery):使用环境恢复到正常

- 补偿性(Compensating):提供可替代的控制措施方法

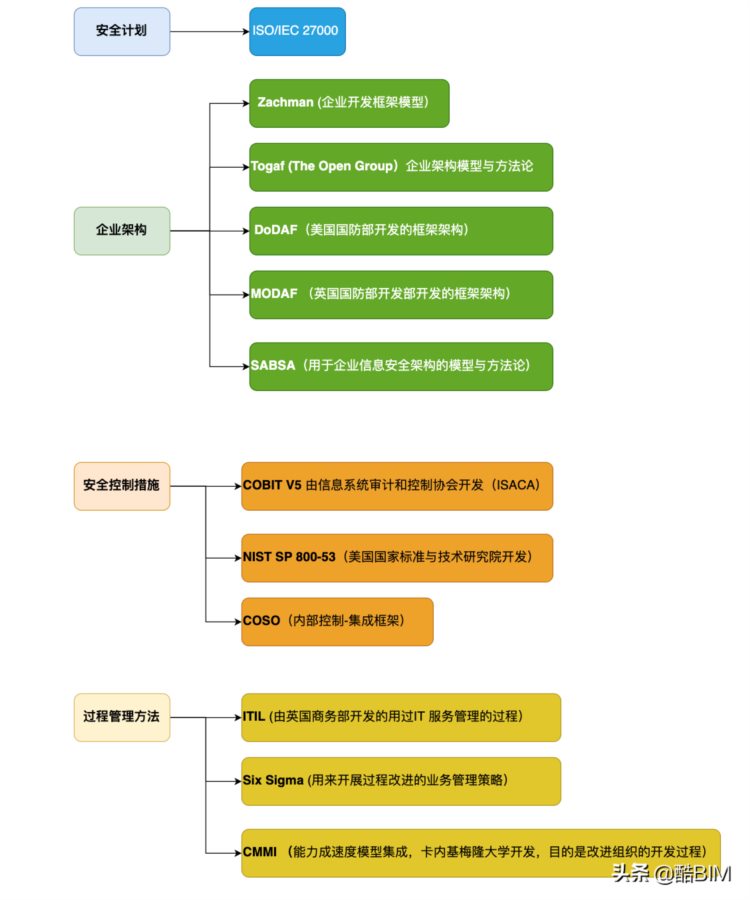

1.4 安全框架

隐匿式安全(Security Through Obscurity,STO)假设假想敌(攻击者)并不比组织更聪明,假想敌也猜不出组织的防御策略。

安全堡垒又称为安全计划(Security Program)是一个由很多实体结构构成的框架(Framework),包括逻辑性、管理性和物理性保护机制,也包括程序,业务流程及人员;所有的实体共同发挥作用将为业务环境提供特定安全水平保护。

标准、最佳实践和框架

1.4.1 ISO/IEC 27000 系列

国际化标注组织(International Organization for Standardization,ISO) 和国际电工委员会(International Electrotechinical Commission.IEC)提出开展。

- ISO/IEC 27000 概述与词汇

- ISO/IEC 27001 ISMS 要求

- ISO/IEC 27002 信息安全管理控制实践指南

- ISO/IEC 27003 信息安全管理体系实践指南

- ISO/IEC 27004 信息安全管理衡量指南与指标框架

- ISO/IEC 27005 信息安全风险管理指南

- ISO/IEC 27006 认证机构要求

- ISO/IEC 27007 ISMS 审计

- ISO/IEC 27008 审计师指南

- ISO/IEC 27011 通信组织信息安全管理指南

- ISO/IEC 27014 信息安全治理指南

- ISO/IEC 27015 金融行业信息安全管理指南

- ISO/IEC 27031 业务连续性

- ISO/IEC 27032 网络空间安全指南

- ISO/IEC 27033 网络安全指南

- ISO/IEC 27034 应用安全指南

- ISO/IEC 27035 安全事件管理指南

- ISO/IEC 27037 数字证据收集和保存指南

- ISO/IEC 27099 医疗机构信息安全管理指南

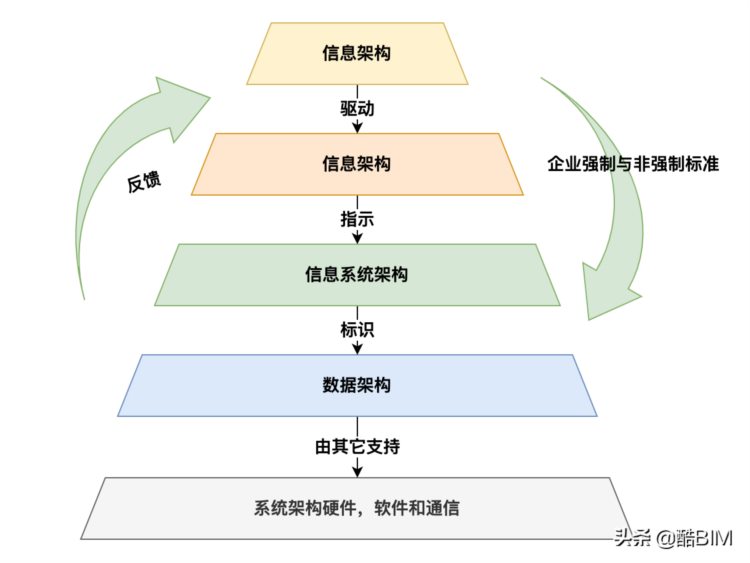

1.4.2 企业安全架构(Enterprise Security Archiecture,EAS) 将其作为实施解决方案。

图:NIST 企业级架构框架

Zachman 框架一个二维模型,使用了6个基本疑问词(什么问题,如何解决,何地,谁,何时,为何:What,How,Where,Who,When,Why)

TOGAF (The Open Group Architecture Famework,TOGAF) 由美国国防部开发,并提供了设计、实施和治理企业信息架构的方法。

TOGAF 架构框架用来开发以下架构模型:

- 业务架构

- 数据架构

- 应用程序架构

- 技术架构

面向军事的架构框架 (Department of Defense Architecture Framework,DoDAF) 由美国国防部架构框架。

DoDAF 架构能确保所有系统,流程和人员协调一致共同完成业务的使命。

面向军事的架构框架 (British Ministry of Defence Architechure Framework,MODAF) 由英国国防部架构框架。

MODAF 是基于DoDAF,两个框架不仅可以支持军事业务,也可以用于商业领域扩张和革新。

企业安全架构(Enterprise Security Architechure ,ESA) 是企业架构的一个子集,ESA定义了信息安全战略,包括要层级的解决方案,流程和程序,为整个企业的战略、战术和运营的映射方式。

舍伍德业务应用安全架构(Sherwood Applied Business Security Architecture,SABSA)

SABSA 是用于企业安全架构和服务管理的框架和方法论。SABSA是一个框架,为构建架构体系提供了一种结构。提供了一个生命周期模型,随着时间持续推移,可持续监测和不断改进架构。

要成功建立和实现企业安全架构,必须理解并遵循下列要素:战略一致性,业务赋能,流程强化及安全有效性。

ISMS(信息安全管理体系)

企业架构(Enterprise Architecture) 和系统架构(System Architecture)的存在重合之处。但二者是有区别的。

企业架构解决的是组织结构的问题、系统架构解决的是软件架构和计算机组件之间的问题。

1.4.3 部署安全控制措施

图:安全控制措施

COBIT 信息及相关技术的控制目标(Control Objectives for Information and related Technology,COBIT) 是一组由国际信息系统审计与控制协会(ISACA)和IT治理协会(ITGI)制定的用于治理与管理的框架。

COBIT 框架是一种基于五个关键原则的整体方法:

- 满足利益相关方的需求

- 对企业进行端到端的覆盖

- 部署一套独立的框架

- 使用一套整体的工作方法

- 将治理与管理分离

NIST SP 800-53

美国国家标准与技术研究所(National Institute of Standards and Technology,NIST)是美国商务部非监管机构。

备注:控制分类(管理类也被称为行政类) 商业主导的安全分类:管理性、技术性、物理性。政府主导的安全分类:管理性、技术性、操作性

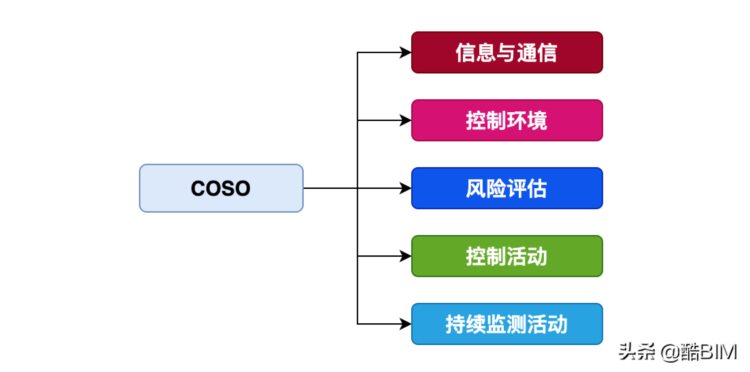

COSO 内部控制-集成框架

COSO(Internal Control-Integrated Framework)是由美国反虚假联盟财务报告委员会下属的发起人委员会(Committee of Sponsoring Organizations,COSO)于1985年开发。

图:COSO

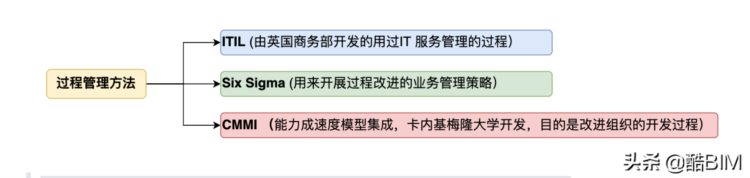

1.4.4 建立流程化管理体系

图:过程管理方法

1.4.5 功能性与安全性

信息安全与提供必要的功能之间需要平衡,只有这样才不会产生效率。